网络安全

#网络安全 Cloudflare 零信任真的可以登录ssh,邮件otp以后用网页版登录ssh。支持密码和私钥等方式登录,私钥可能要通过HTTPS传输🤨(也不一定,懂的老哥用postman抓个包试试)

#网络安全 #阮晓寰的网上邻居

公司和国家都会搞中间人攻击,公司拦截微信,国家可以审查你的推特以及长毛象账号。现在的信任链根证书并不安全🤔你操作系统内的根证书,黑客和生产商随时可以调包

我觉得https只能由国家来背书,美国背书也好,中国背书也罢。还有一种办法就是去中心化根证书🌚但是是否签名,这是个大问题。假如本丰县实例,在董志民失势时,在整个互联网社区罪大恶极,那所有人/多数人拒绝给我颁发证书,让我的实例无法运营,渴求真理但是不懂电脑的人,无法用主流浏览器顺利学到董圣箴言,直到证书颁发者他们想通为止🌚

根证书调包,除非你把公钥或者它的指纹背下来,不然你无法察觉。而且证书必须有它的期限。或者说,公证人把私钥弄丢了,那中间人又可以冒充公证人颁发假公钥,又蒙骗一群肉鸡。

所以我认为,根证书证明自己身份,最好的办法就是工作量证明(POW)🌚

我中国政府每次生成开头为CHINA的公钥,或者指纹开头有86位是0的证书。一般的小黑客他做不到!我每年颁发一个CHINA开头的公钥,很难吗?🌚

美国也同理。

去中心化根证书,就加入一个矿池,

#网络安全 @board

中间人攻击该怎么预防?🤔

不管是迪菲赫尔曼密钥交换,还是RSA非对称加密,都敌不过中间人攻击🥹

即使有证书,也可能是假的。🥹

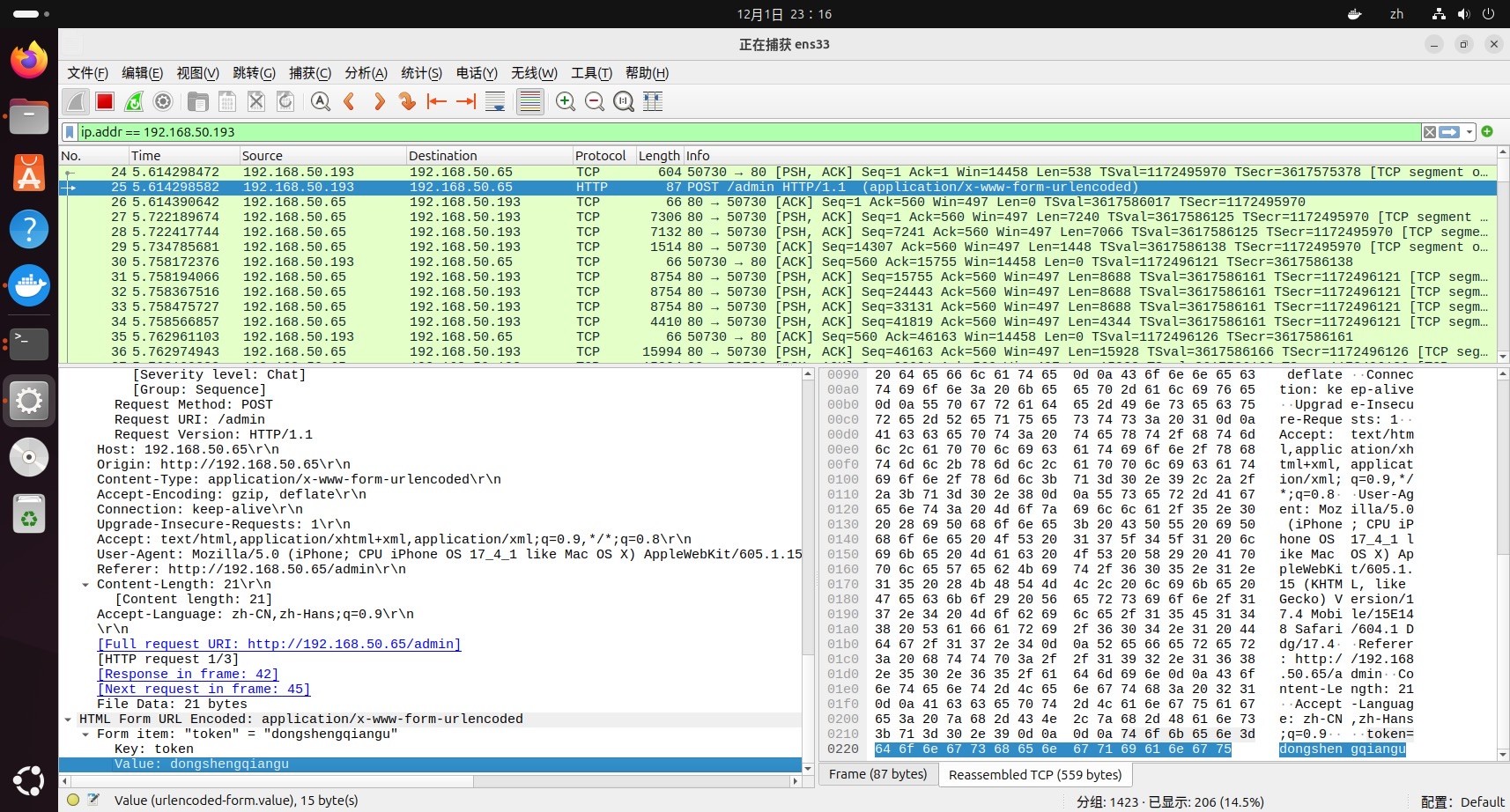

中间人攻击的实现也不难,主体是公司或者政府。假如说你要下载软件,首先要跟服务器进行TLS握手,服务器给你一个证书,它把证书拦下来,假冒你完成跟服务器的握手。再把它的证书发给你,冒充服务器跟你完成握手。服务器发来一个操作系统安装包,它解密以后做个手脚,再用给你的证书加密以后发给你,你是无法察觉的🥹。

如果你要从网站读取SHA256,那么它的防火墙只要识别出原始SHA256,就可以全部精准替换成它做过手脚新算出来的SHA256。而公司和政府的算力完全足够,响应速度完全可以让你不怀疑真实性。

你读取签名也一样,防火墙也可以读取签名和公钥,并精准替换成它自己的(中国政府及其供应商可能没有这个本事,不然可能就不会屏蔽推特和YouTube了)。

而这个根证书,那非常好办。我经历过的大公司,都用专用镜像安装的系统🤣全部都是定制镜像,里面大概率根证书全部被调包过🥹我想把商业机密用网页版微信拷回家学习时,都会100%被拦截。

在家里,杀毒软件也可以做到,把根证书换了,然后对网页进行解密杀毒。并且还能杜绝你在证书过期、证书有问题、自签名证书等网站,手动点击“不安全访问”的可能性,大概替你检查了证书。

我们国家也大概率会用中国特供系统。完全可以把Windows镜像里面证书全换过一遍,你微软不配合,就不准你在中国卖软件。国产系统更不用说了,当然给微软动手脚比给信创动手脚还方便。国内黑客在魔改windows这方面经验非常丰富,他们都迟早恰国安部的狗粮  。你网上下载镜像也可以给你改,我前面说过了。而且中国的Windows版本就是不一样,都是家庭版,根本没办法找到一模一样的外国版本来比对SHA256。

。你网上下载镜像也可以给你改,我前面说过了。而且中国的Windows版本就是不一样,都是家庭版,根本没办法找到一模一样的外国版本来比对SHA256。

你telegram也可以用中间人攻击来破迪菲赫尔曼加密🤔只要我跟你交换密钥,再跟对方交换密钥,交流时,我防火墙自动解密加密,都无法发现。

那这样该如何避免中间人攻击呢?🤔